1.6. Сертификация СЗИ-ГТ осуществляется аккредитованными органами по сертификации, а испытания проводятся аккредитованными испытательными центрами (лабораториями) на их материально-технической базе. В отдельных случаях по согласованию с органом по сертификации и при согласии разработчика (изготовителя, продавца) допускается проведение испытаний на испытательной базе разработчика данного СЗИ-ГТ в присутствии представителя органа по сертификации.

1.7. Признание сертификатов соответствия на средства защиты информации, выданных другими системами сертификации, осуществляется в порядке, определяемом ФСБ России и Межведомственной комиссией по защите государственной тайны.

1.8. Оплата работ по сертификации СЗИ-ГТ производится заявителем в порядке, установленном ФСБ России по согласованию с Министерством финансов Российской Федерации. Сумма средств, израсходованных заявителем на проведение сертификации средств защиты информации, относится на их себестоимость.

1.9. Органы по сертификации и испытательные центры (лаборатории) несут ответственность за выполнение возложенных на них функций, за обеспечение сохранности государственной тайны, другой информации, охраняемой законодательством Российской Федерации, за сохранность материальных ценностей, предоставленных заявителем, а также за соблюдение авторских прав заявителя при испытаниях СЗИ-ГТ.

II. Организационная структура системы сертификации СЗИ-ГТ

2.1. Организационную структуру системы сертификации образуют (приложение 3):

ФСБ России (федеральный орган исполнительной власти, уполномоченный проводить работу по обязательной сертификации средств защиты информации);

центральный орган системы сертификации (создается при необходимости);

органы по сертификации СЗИ-ГТ;

испытательные центры (лаборатории);

учебно-методический центр;

заявители (разработчики, изготовители, продавцы, потребители СЗИ-ГТ).

2.2. ФСБ России в пределах своей компетенции осуществляет следующие функции:

создает систему сертификации и устанавливает правила проведения сертификации СЗИ-ГТ;

представляет на государственную регистрацию в Госстандарт России систему сертификации СЗИ-ГТ и ее знаки соответствия;

организует функционирование системы сертификации;

определяет номенклатуру СЗИ-ГТ, подлежащих обязательной сертификации в данной системе;

устанавливает правила аккредитации и выдачи лицензий на проведение работ по сертификации;

осуществляет процедуру признания нормативных и методических документов сторонних организаций;

организует и финансирует разработку нормативных и методических документов системы сертификации;

утверждает нормативные документы, на соответствие которым проводится сертификация СЗИ-ГТ в системе сертификации, и методические документы по проведению сертификационных испытаний;

устанавливает правила применения знаков соответствия обязательной и добровольной сертификации;

аккредитует органы по сертификации и испытательные центры (лаборатории), выдает им лицензии на право проведения определенных видов работ по сертификации и аттестаты аккредитации;

организует подготовку, переподготовку и повышение квалификации экспертов по вопросам сертификации СЗИ-ГТ, а также аттестацию экспертов;

координирует деятельность органов по сертификации и испытательных центров (лабораторий) системы сертификации СЗИ-ГТ;

устанавливает правила признания зарубежных сертификатов, знаков соответствия и результатов испытаний;

ведет государственный реестр сертифицированных средств защиты информации, аккредитованных в системе сертификации СЗИ-ГТ органов по сертификации и испытательных центров (лабораторий), других участников сертификации, а также выданных и аннулированных сертификатов соответствия и лицензий на применение знака соответствия;

регистрирует сертификаты соответствия и лицензии на применение знака соответствия до их выдачи заявителю;

ведет учет нормативных документов, содержащих правила, требования и методические рекомендации по сертификации;

устанавливает порядок инспекционного контроля за соблюдением правил сертификации и за сертифицированными СЗИ-ГТ;

рассматривает апелляции по вопросам сертификации;

обеспечивает участников сертификации информацией о деятельности системы сертификации и готовит необходимые материалы для опубликования;

организует публикацию информации о системе сертификации;

ежеквартально представляет информацию о работе системы сертификации в Межведомственную комиссию по защите государственной тайны;

осуществляет взаимодействие с федеральными органами по сертификации других систем сертификации.

2.3. Органы по сертификации СЗИ-ГТ в пределах установленной области аккредитации:

проводят идентификацию средств защиты информации;

определяют схему сертификации конкретных СЗИ-ГТ с учетом предложений заявителя;

проводят при необходимости предварительную проверку производства при серийном выпуске сертифицируемых СЗИ-ГТ;

разрабатывают предложения по номенклатуре СЗИ-ГТ, сертифицируемых в системе сертификации, и представляют их в ФСБ России;

участвуют в работах по совершенствованию нормативных документов, на соответствие которым проводится сертификация СЗИ-ГТ в системе сертификации, и методических документов по проведению сертификационных испытаний;

проводят анализ материалов сертификационных испытаний СЗИ-ГТ;

оформляют экспертное заключение по сертификации СЗИ-ГТ, сертификаты соответствия и лицензии на применение знака соответствия и представляют их в ФСБ России для регистрации в государственном реестре;

выдают сертификаты соответствия и лицензии на применение знака соответствия;

предоставляют заявителю перечень испытательных центров (лабораторий), в которых могут проводиться испытания конкретного СЗИ-ГТ;

проводят инспекционный контроль сертифицированных СЗИ-ГТ;

участвуют в случае необходимости в отборе образцов СЗИ-ГТ для проведения сертификационных испытаний;

хранят документацию, подтверждающую сертификацию СЗИ-ГТ;

приостанавливают либо отменяют действие выданных сертификатов соответствия и лицензий на применение знака соответствия;

представляют заявителю необходимую информацию по сертификации;

2.4. Испытательные центры (лаборатории) в пределах установленной области аккредитации:

разрабатывают, утверждают программы и методики проведения сертификационных испытаний (при необходимости);

осуществляют отбор образцов СЗИ-ГТ для проведения сертификационных испытаний;

осуществляют сертификационные и инспекционные испытания СЗИ-ГТ, оформляют технические заключения и протоколы сертификационных испытаний;

обеспечивают полноту испытаний СЗИ-ГТ, достоверность, объективность и требуемую точность измерений, своевременную поверку средств измерений и аттестацию испытательного оборудования;

обеспечивают сохранность образцов СЗИ-ГТ;

обеспечивают конфиденциальность информации.

2.5. Учебно-методический центр:

осуществляет подготовку, переподготовку и повышение квалификации кадров;

осуществляет подготовку и аттестацию экспертов;

участвует в разработке и совершенствовании нормативных и методических документов системы сертификации СЗИ-ГТ.

2.6. Заявители (разработчики, изготовители, продавцы):

применяют сертификат и знак соответствия СЗИ-ГТ, руководствуясь правилами системы сертификации;

обеспечивают соответствие СЗИ-ГТ требованиям нормативных документов по безопасности информации, на соответствие которым она была сертифицирована, и маркирование ее знаком соответствия в установленном порядке;

указывают в сопроводительной технической документации сведения о сертификате на СЗИ-ГТ и нормативных документах, которым оно должно соответствовать, обеспечивают доведение этой информации до потребителя;

приостанавливают или прекращают реализацию СЗИ-ГТ по истечении срока действия сертификата соответствия, приостановке его действия или отмене, а также если СЗИ-ГТ не отвечает требованиям нормативных документов, на соответствие которым сертифицировано;

принимают меры для обеспечения стабильности характеристик СЗИ-ГТ, определяющих безопасность информации;

при обнаружении несоответствия сертифицированных СЗИ-ГТ требованиям нормативных документов осуществляют мероприятия по доработке этих СЗИ-ГТ и проведению сертификационных испытаний;

обеспечивают беспрепятственное выполнение своих полномочий должностными лицами органов, осуществляющих обязательную сертификацию СЗИ-ГТ и контроль за сертифицированными СЗИ-ГТ;

извещают орган по сертификации, проводивший сертификацию, обо всех изменениях в технологии, конструкции (составе) сертифицированного СЗИ-ГТ и технической документации на него для принятия решения о необходимости проведения повторной сертификации данного СЗИ-ГТ.

Заявители (разработчики, изготовители) должны иметь лицензию на соответствующий вид деятельности.

2.7. Органы по сертификации и испытательные центры (лаборатории) аккредитуются ФСБ России. Правила аккредитации определяются соответствующим положением.

Органы по сертификации и испытательные центры (лаборатории) должны быть юридическими лицами, располагать подготовленными специалистами, необходимыми средствами измерений, испытательным оборудованием и методиками испытаний, нормативными документами для проведения всего комплекса работ по испытаниям СЗИ-ГТ в своей области аккредитации. Аккредитация в качестве органов по сертификации и испытательных центров (лабораторий) организаций, подведомственных федеральным органам исполнительной власти, осуществляется по согласованию с этими органами власти.

2.8. Органы по сертификации и испытательные центры (лаборатории), действующие в других системах сертификации, могут быть аккредитованы в настоящей системе сертификации в установленном порядке.

III. Порядок проведения сертификации и инспекционного контроля

3.1. Порядок проведения сертификации включает следующие действия (приложение 4):

Подачу и рассмотрение заявки на сертификацию СЗИ-ГТ;

Испытания сертифицируемых СЗИ-ГТ и анализ состояния их производства;

Экспертизу результатов испытаний, оформление, регистрацию и выдачу сертификата соответствия и лицензии на право применения знака соответствия;

Осуществление инспекционного контроля за соблюдением правил обязательной сертификации и за сертифицированными СЗИ-ГТ, информирование о результатах сертификации СЗИ-ГТ;

Рассмотрение апелляций.

3.2. Подача и рассмотрение заявки на сертификацию СЗИ-ГТ.

3.2.1. Заявитель для получения сертификата соответствия направляет в орган по сертификации системы сертификации СЗИ-ГТ заявку (форма-приложение 5) на проведение сертификации продукции с указанием схемы проведения сертификации, государственных стандартов и иных нормативно-методических документов, на соответствие требованиям которых должна проводиться сертификация. Орган по сертификации в десятидневный срок направляет копию заявки на проведение сертификации продукции в ФСБ России.

3.2.2. Орган по сертификации СЗИ-ГТ в месячный срок после получения заявки направляет заявителю решение на проведение сертификации (форма - приложение 6). В решении указывается перечень испытательных центров (лабораторий), область аккредитации которых позволяет проводить сертификационные испытания данного СЗИ-ГТ. После получения решения заявителю необходимо представить в испытательный центр (лабораторию) или (в отдельных случаях) в орган по сертификации средство защиты информации согласно техническому заданию, техническому описанию, техническим условиям или программе и методикам испытаний на это средство, а также комплект технической и эксплуатационной документации согласно нормативным документам по Единой системе конструкторской документации (ЕСКД) и Единой системе программной документации (ЕСПД) на сертифицируемое средство защиты информации. Орган по сертификации в десятидневный срок направляет копию решения на проведение сертификации продукции в ФСБ России.

3.3. Испытания сертифицируемых СЗИ-ГТ в испытательных центрах (лабораториях).

3.3.1. Испытания сертифицируемых средств защиты информации проводятся на образцах, конструкция (состав) и технология изготовления которых должны быть такими же, как и у образцов, поставляемых потребителю (заказчику), по программам и методикам испытаний, согласованным с заявителем и утвержденным органом по сертификации. Техническая и эксплуатационная документация на серийные СЗИ-ГТ должна иметь литеру не ниже "01" по ЕСКД. Количество образцов, порядок их отбора и идентификации должны соответствовать требованиям нормативных и методических документов на данный вид СЗИ-ГТ. В случае отсутствия на момент сертификации испытательных центров (лабораторий) орган по сертификации определяет возможность, место и условия проведения испытаний, обеспечивающих объективность их результатов.

3.3.2. Сроки проведения испытаний могут быть установлены в договоре между заявителем и испытательным центром (лабораторией).

3.3.3. По просьбе заявителя его представителям должна быть предоставлена возможность ознакомиться с условиями хранения и испытаний образцов СЗИ-ГТ в испытательном центре (лаборатории).

3.3.4. Результаты испытаний оформляются протоколами и техническим заключением, которые направляются испытательным центром (лабораторией) органу по сертификации и заявителю.

3.3.5. При внесении изменений в конструкцию (состав) СЗИ-ГТ или технологию их производства, которые могут повлиять на характеристики СЗИ-ГТ, держатель сертификата извещает об этом орган по сертификации. Последний принимает решение о необходимости проведения новых испытаний этих СЗИ-ГТ.

3.3.6. Сертификация импортируемых средств защиты информации проводится по тем же правилам.

3.4. Экспертиза результатов испытаний, оформление, регистрация и выдача сертификата соответствия и лицензии на право применения знака соответствия.

3.4.1. Орган по сертификации проводит экспертизу результатов испытаний и готовит экспертное заключение, которое утверждает его руководитель. При соответствии результатов испытаний требованиям нормативных документов орган по сертификации оформляет сертификат соответствия (формы - приложения 7 и ) и лицензию на применение знака соответствия (форма - приложение 9), которые вместе с копией экспертного заключения направляет в ФСБ России для регистрации в государственном реестре. Срок действия сертификата соответствия устанавливается не более чем на пять лет.

ФСБ России регистрирует в государственном реестре системы сертификации СЗИ-ГТ сертификат соответствия и лицензию на применение знака соответствия. Орган по сертификации выдает заявителю сертификат соответствия и лицензию на применение знака соответствия.

При несоответствии результатов испытаний требованиям государственных стандартов или иных нормативных документов по защите информации орган по сертификации принимает решение об отказе в выдаче сертификата соответствия и направляет заявителю мотивированное заключение. В случае несогласия с отказом в выдаче сертификата соответствия заявитель имеет право обратиться в центральный орган системы сертификации, ФСБ России или Межведомственную комиссию по защите государственной тайны для дополнительного рассмотрения полученных при испытаниях результатов.

3.4.2. Получение изготовителем СЗИ-ГТ сертификата соответствия при обязательной сертификации дает ему право применения знака соответствия системы сертификации СЗИ-ГТ (формы знаков соответствия приведены в приложении 10). При добровольной сертификации разрешение на применение знака соответствия выдается заявителю органом по сертификации на условиях договора между ними. Правила применения знаков соответствия устанавливаются ФСБ России; конкретные условия применения знака соответствия могут быть уточнены в лицензии (разрешении) на применение знака соответствия. Обладатель лицензии (разрешения) на применение знака соответствия обеспечивает выполнение требований нормативной и методической документации, указанной в сертификате соответствия, в отношении маркированных СЗИ-ГТ.

3.4.3. Для признания зарубежного сертификата соответствия заявитель направляет в ФСБ России заявку на признание сертификата, копии сертификата соответствия и протоколов испытаний (на языке оригинала и русском языке). ФСБ России определяет необходимый объем работ по сертификации и орган по сертификации СЗИ-ГТ для их проведения. Орган по сертификации извещает заявителя в срок не позднее одного месяца после получения указанных документов о признании сертификата соответствия или необходимости проведения сертификационных испытаний. В случае признания зарубежного сертификата соответствия орган по сертификации оформляет и выдает заявителю сертификат соответствия и лицензию на применение знака соответствия системы сертификации СЗИ-ГТ (в соответствии с пунктом 3.4.1).

3.4.4. Сертификаты соответствия на сертифицированную продукцию и лицензии на применение знака соответствия подписывает руководитель органа по сертификации или его заместитель.

3.5. Инспекционный контроль за сертифицированными СЗИ-ГТ.

3.5.1. Инспекционный контроль за сертифицированными СЗИ-ГТ осуществляет орган по сертификации, проводивший сертификацию СЗИ-ГТ, при необходимости привлекая испытательный центр (лабораторию).

Правила инспекционного контроля за сертифицированными СЗИ-ГТ устанавливаются в нормативных и методических документах системы сертификации.

Периодичность и объемы испытаний сертифицированных СЗИ-ГТ в испытательных центрах (лабораториях) определяются органом по сертификации на основании нормативных и методических документов при проведении сертификации конкретных видов СЗИ-ГТ.

3.5.2. По результатам контроля орган по сертификации СЗИ-ГТ может приостановить или отменить действие сертификата соответствия.

Решение об отмене действия сертификата соответствия принимается только в том случае, если в результате принятых незамедлительных мер не может быть восстановлено соответствие СЗИ-ГТ установленным требованиям.

Основанием для принятия такого решения являются:

изменение нормативных и методических документов на СЗИ-ГТ или методов испытаний и контроля;

изменение (невыполнение) технологии изготовления, конструкции (состава), комплектности СЗИ-ГТ и системы контроля их качества.

3.5.3. Информация о приостановлении (отмене) действия сертификата соответствия немедленно доводится до сведения ФСБ России, заявителей, органов по сертификации и испытательных центров (лабораторий).

3.6. Информирование о сертификации СЗИ-ГТ.

ФСБ России обеспечивает участников сертификации необходимой информацией о деятельности системы сертификации, включающей:

перечень СЗИ-ГТ, на которые выданы сертификаты соответствия;

перечень СЗИ-ГТ, на которые действие сертификатов соответствия отменено;

перечень органов по сертификации СЗИ-ГТ;

перечень испытательных центров (лабораторий);

перечень нормативных документов, на соответствие требованиям которых проводится сертификация СЗИ-ГТ, и методических документов по проведению сертификационных испытаний.

3.7. Рассмотрение апелляций.

При возникновении спорных вопросов в деятельности участников сертификации заинтересованная сторона может подать апелляцию в центральный орган системы сертификации, ФСБ России или Межведомственную комиссию по защите государственной тайны. Апелляция рассматривается в месячный срок с привлечением заинтересованных сторон. О принятом решении извещается податель апелляции. В исключительных случаях срок рассмотрения апелляции может быть продлен до двух месяцев.

В случае несогласия с принятыми решениями заинтересованная сторона может обратиться в арбитражный суд.

IV. Требования к нормативным и методическим документам по сертификации СЗИ-ГТ

4.1. В нормативных документах, на соответствие которым проводится сертификация, должны быть установлены характеристики (показатели) продукции и методы испытаний, позволяющие обеспечить полное и достоверное подтверждение соответствия продукции этим требованиям и ее идентификацию.

Предпочтительно, чтобы все требования (показатели, характеристики) и методы испытаний для конкретного вида продукции содержались в одном нормативном документе.

4.2. Положения нормативных документов должны быть сформулированы четко, обеспечивая их точное и единообразное толкование. Размерность и количественные значения характеристик должны быть заданы таким образом, чтобы имелась возможность для их воспроизводимого определения с заданной или известной точностью при испытаниях.

4.3. Требования нормативных документов к маркировке должны обеспечить идентификацию продукции, а также содержать указания об условиях применения, месте и способе нанесения знака соответствия. Маркировка продукции должна осуществляться на русском языке.

4.4. При сертификации продукции следует применять официальные издания нормативных документов.

4.5. Официальным языком системы является русский. Все нормативные и методические документы системы сертификации оформляются на русском языке.

03.07.2015 15:31:32

За более чем двадцать лет существования российских систем сертификации средств защиты информации специалисты коммерческих компаний и государственных организаций осознали, что в ряде случаев нужно приобретать сертифицированные экземпляры программного обеспечения, предназначенного для обработки конфиденциальной информации. Наиболее опытные из них даже уверенно отвечают на вопрос “в каких случаях?”: для использования в государственных информационных системах и для защиты персональных данных. К сожалению, дополнительные наводящие вопросы, вроде “на соответствие каким требованиям?” и “на какой уровень?”, по-прежнему ставят их в тупик. Попробуем с этими вопросами разобраться.

“- На вашу программу есть сертификат ФСТЭК?

Есть. Вас какой интересует?

А что, они бывают разные?”

(Из бесед с заказчиками)

1. Что на что сертифицируется

Прежде всего нужно понимать, что требования о сертификации по требованиям безопасности информации распространяются не на все используемое программное обеспечение, а только на то, с помощью которого эти самые требования выполняются. Требования об использовании именно сертифицированных экземпляров средств защиты устанавливаются непосредственно в нормативных документах, устанавливающих и прочие требования безопасности. К примеру, для государственных информационных систем необходимость использования сертифицированных средств защиты установлена приказом ФСТЭК России №17 от 11.02.2013.

На сегодняшний день фактически выделены следующие виды средств защиты:

- средства вычислительной техники со встроенными функциями безопасности;

- межсетевые экраны;

- средства контроля съемных носителей информации;

- средства доверенной загрузки;

- средства антивирусной защиты;

- средства обнаружения вторжений;

- прочие программные и аппаратные средства, реализующие функции безопасности.

Для первых шести видов средств защиты существуют определенные требования информационной безопасности, установленные методическими документами ФСТЭК России. В последнем случае требования к функциям безопасности устанавливает их разработчик или поставщик, оформляя их в виде технических условий или задания по безопасности (эти документы подробнее рассмотрим дальше). Кроме требований к функциям безопасности, к средству защиты могут предъявляться дополнительные требования, например, требования по контролю отсутствия недекларированных возможностей (если проще - уязвимостей и программных закладок, далее - НДВ) определенного уровня, обеспечиваемого производителем при создании этого средства защиты. Эти требования также определены в соответствующем методическом документе ФСТЭК.

Для каждого вида средств защиты, кроме последнего, определяются несколько классов или уровней предъявляемых требований. К примеру, для межсетевых экранов установлены пять классов требований, при этом первый класс содержит максимальный объем требований безопасности, а пятый - минимальный. Таким образом, типичный сертификат соответствия содержит, как правило, два утверждения, например: “на соответствие 5 классу межсетевых экранов и 4 уровню контроля отсутствия НДВ”.

2. Процедура сертификации

Процедура сертификации определена в Положении о сертификации средств защиты по требованиям безопасности информации, утвержденном приказом председателя Гостехкомиссии России от 27 октября 1995 г. В процедуре задействованы несколько участников.

Инициатором сертификации выступает заявитель - разработчик средства защиты или иная компания, подающая заявку на сертификацию программного или аппаратного средства. В отличие от систем сертификации прочих стран, в России заявителем может выступать только российская компания, имеющая лицензию на разработку средств защиты информации - причем даже в том случае, если к разработке сертифицируемого изделия она не имеет никакого отношения. Зарубежным производителям, а также российским компаниям, не имеющим лицензий, приходится обращаться к лицензиатам, которые впоследствии становятся дистрибьюторами сертифицированных экземпляров средства защиты. При этом компания разработчик все равно оказывается участником процедуры, так как для прохождения сертификации заявителю требуется комплект программной документации на средство защиты, которой обладает только разработчик.

Оценку соответствия средства защиты заявленным требованиям выполняет испытательная лаборатория - компания, аккредитованная ФСТЭК России в качестве испытательной лаборатории системы сертификации. Деятельность испытательной лаборатории контролирует орган по сертификации - вторая компания, также имеющая соответствующую аккредитацию. Во главе процесса стоит ФСТЭК России.

В общем случае процедура сертификации выглядит следующим образом. Разработчик, не имеющий лицензий на разработку средств защиты, заключает с одним из лицензиатов партнерский договор, в рамках которого обговариваются условия сертификации, а также поставки сертифицированных экземпляров конечному потребителю. Заявитель выбирает испытательную лабораторию (соответствующий реестр публикуется на веб-сайте ФСТЭК России), совместно с которой определяют, на соответствие каким требованиям будет проводиться сертификация и по какой схеме (о схемах - чуть позже). В результате заявитель направляет в ФСТЭК России заявку, содержащую название средства защиты, наименование методического или иного (технические условия, задание по безопасности) документа, на соответствие которому предлагается провести сертификацию, схему сертификации, а также ходатайство о назначении для проведения сертификации выбранной испытательной лаборатории.

Есть несколько причин, помимо формальных, на основании которых заявителю может быть отказано в сертификации. Вот несколько из них:

- некоторые из функций безопасности выходят за рамки компетенции ФСТЭК (например, если выполнение некоторых требований безопасности невозможно без криптографических функций, оценка которых в рамках системы сертификации ФСТЭК невозможна);

- средство защиты уже имеет действующий сертификат или уже проходит сертификацию по заявке другой компании;

- заявитель запрашивает проведение сертификации на соответствие требованиям технических условий или заданию по безопасности при наличии методических документов, определяющих требования к данному виду средств защиты, и т.п.

Учитывая многообразие средств защиты, результат рассмотрения заявки не всегда однозначен. В сложных случаях вопрос выносится на совещание, на которое приглашают заявителя и экспертные организации. В результате, когда стороны договариваются по всем нюансам, ФСТЭК принимает решение о проведении сертификации, утверждает (как правило, хотя возможны и исключения) испытательную лабораторию и назначает, по своему усмотрению, орган сертификации для проведения экспертизы результатов. После этого заявитель заключает договоры с испытательной лабораторией и органом по сертификации, и процесс стартует. Его длительность, в зависимости от того, на соответствие чему проводится оценка, варьируется от шести месяцев до года, хотя бывают и более долгосрочные случаи.

На практике применяются три схемы сертификации:

- сертификация единичного образца;

- сертификация партии изделий;

- сертификация серийного производства.

Сертификация единичного образца, как следует из названия, заключается в том, что проводятся сертификационные испытания определенного дистрибутива средства защиты или определенного устройства. Выданный сертификат в этом случае распространяется только на один дистрибутив или устройство. К настоящему времени подобная схема стала экзотикой, хотя десять лет назад она активно использовалась зарубежными вендорами в маркетинговых целях: “Смотрите, если вам очень понадобится, мы способны пройти сертификацию”.

Сертификация партии проводится, как правило, при закупке в органы государственной власти определенной партии средств защиты, не имеющих обширного рынка сбыта в Российской Федерации (например, в силу их крайне узкого применения или высокой стоимости). В этом случае испытательная лаборатория отбирает из партии некоторое количество образцов и проводит их испытания. В случае успешного завершения испытаний сертификат выдается на всю партию.

Самой распространенной схемой является сертификация серийного производства. Для программно-аппаратных средств защиты производство, как правило, заключается в установке сертифицированного программного обеспечения на определенную модель аппаратной платформы, в некоторых случаях оно включает и производство самой аппаратной платформы. Для программных средств защиты производство заключается в тиражировании дистрибутива на основе сертифицированного эталонного образца. В случае сертифицированного производства заявитель проходит аудит процесса производства и получает право наносить на изделия специальный защитный знак, подтверждающий “сертифицированность” изделия.

3. Особенности сертификации на соответствие отдельным нормативным требованиям

3.1. Руководящие документы Гостехкомиссии России

К настоящему моменту продолжают действовать два руководящих документа ФСТЭК России:

- руководящий документ «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации»;

- руководящий документ «Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации».

Первый документ распространяется на аппаратные платформы с предустановленной операционной системой, второй, как следует из названия, на классические межсетевые экраны. Каждый документ определяет несколько уровней требований, предъявляемых к средствам защиты. При этом за годы применения этих документов наработана большая практика, позволяющая однозначно интерпретировать требования применительно к специфике отдельных средств защиты, и проводить тестирование.

Периодически встречаются попытки сертифицировать отдельные средства защиты на соответствие требованиям руководящего документа «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации», а также на соответствие требованиям, предъявляемым нормативными документами ФСТЭК России к информационным системам персональных данных. Потребителям таких средств защиты следует четко понимать, что ни одно отдельно взятое средство не способно в полном объеме выполнить требования этих документов. Как правильно, сертификация в этом случае проводится на соответствие техническим условиям или заданию по безопасности (об этом - позже), в которые включаются отдельные требования нормативных документов. В этом случае в сертификате делается приписка “…и может использоваться в…” (например, в автоматизированных системах до класса 1Б включительно), однако понять, в каком именно объеме выполнены требования нормативных документов на основании только сертификата невозможно, что часто приводит к неприятным сюрпризам на стадии аттестации созданных информационных систем.

3.2. Сертификация на соответствие техническим условиям

Данный вид сертификации пока остается самым популярным. Теоретически сертификация на соответствие техническим условиям допускается только в тех случаях, когда заявляемое средство защиты относится к тому виду, для функций безопасности которого еще не разработаны методические документы. Разработка каждого такого документа - длительный процесс, занимающий два-три года, поэтому на для многих решений, таких как системы анализа защищенности, системы корреляции данных о событиях безопасности или межсетевые экраны нового поколения, нормативных требований пока нет, а сертифицировать их требуется.

Основная особенность технических условий: заявитель сам определяет требования к собственному решению и формулирует их в свободной форме. Стандартизована лишь структура документа, в который эти требования включаются. Это создает определенные трудности при использовании сертифицированных таким образом решений в информационных системах.

Гипотетический пример: нормативный документ может требовать проведения аутентификации пользователя на основе пароля временного действия. для решения этой задачи предлагается система Identity Management, в которой для аутентификации пользователя применяется брелок, генерирующий пользователю однократные пароли. требования к генерации и проверке паролей заявитель формулирует в технических условиях, однако формулировка требования не буквально, ни по сути не совпадает с формулировкой требования нормативного документа. Будет ли использование такого сертифицированного решения считаться выполнением нормативного требования? На этот вопрос нет однозначного ответа, и его решение оставлено на усмотрение аттестационной комиссии.

Процедура сертификации проста и похожа на предыдущий случай. При подаче заявки заявитель прикладывает к ней проект технических условий, и при рассмотрении заявки ФСТЭК внимательно изучает и формулировки требований, и их схожесть с существующими методическими документами. В случае положительного решения заявитель должен предоставить испытательной лаборатории образец для сертификации и проектную документацию. Так как функции безопасности, как правило, реализуются программным обеспечением, в общем случае предоставляются следующие документы:

- спецификация (ГОСТ 19.202-78);

- описание программы (ГОСТ 19.402-78);

- описание применения (ГОСТ 19.502-78);

- пояснительная записка (ГОСТ 19.404-79);

- руководства оператора/программиста/системного программиста (ГОСТ 19.505/504/503-79 соответственно);

- формуляр (ГОСТ 2.601-95).

В ходе сертификационных испытаний испытательная лаборатория оценивает, насколько полно реализация требований технических условий описана в документации, а также проводит тестирование этих функций.

Особенность сертификации на соответствие техническим условиям заключается в том, что заявитель, как правило, не предоставляет текст технических условий потребителю средства защиты. Как уже упоминалось выше, в силу произвольности формулировок технических условий невозможно определить, в каком объеме сертифицированное средство защиты выполняет требования нормативных документов. Поэтому для успешного прохождения аттестации оператору информационной системы следует требовать от заявителя включить в комплект поставки текст технических условий, а в случае отказа - обратиться в соответствующее подразделение ФСТЭК.

3.3. Сертификация на соответствие заданиям по безопасности и профилям защиты

В последние годы ФСТЭК России расширяет применение в системе сертификации требований ГОСТ 15408, являющийся локализацией международного стандарта ISO 15408 «Information technology -- Security techniques -- Evaluation criteria for IT security». Описание этого стандарта - тема отдельной большой статьи, поэтому остановимся только не основных моментах.

Основная задача данного стандарта - унифицировать язык описания требований безопасности и критерии оценки выполнения этих требований сертифицируемыми средствами защиты. Ключевым для потребителя документом является задание по безопасности - отдаленный аналог технических условий, написанный формализованным языком с соблюдением определенных условий. В документе содержатся не только требования к функциям безопасности, но и описание того, как эти функции реализованы в продукте. Кроме того, есть определенные правила описания требований к функциям безопасности, и в основном они формулируются на основе каталога требований, содержащегося в части 2 ГОСТ 15408.

Есть два существенных отличия сертификации на соответствие заданию по безопасности от сертификации на соответствие техническим условиям. Первое и основное - понятие уровня доверия. Помимо требований к функциям безопасности, ГОСТ 15408 определяет требования к составу и содержанию свидетельств, которые заявитель должен предоставить испытательной лаборатории для подтверждения того, что сертифицируемое решение соответствует требованиям. Низший, первый оценочный уровень доверия примерно соответствует сертификации на соответствие техническим условиям: заявитель предоставляет испытательной лаборатории руководства администратора/пользователя и поверхностное описание того, как реализованы функции безопасности, а испытательная лаборатория подтверждает выполнение требований независимым тестированием. Для второго уровня доверия необходимо предоставить подробную проектную документацию и описание жизненного цикла разработки, прежде всего - процесса тестирования, системы управление версиями программного обеспечения и контроля версий исходных кодов. Для третьего уровня необходимо пройти аудит процесса разработки и, в частности, мер защиты, направленных на предотвращение несанкционированного изменения исходных кодов программистами. Для четвертого уровня необходимо предоставить на анализ исходные коды программного обеспечения и так далее.

При этом, в отличие от ГОСТ 19, ГОСТ 15408 предъявляет строгие требования к содержанию документов, в том числе - к тому, как именно должны быть описаны “внутренности” средства защиты. Прежде всего это касается декомпозиции программного обеспечения на подсистемы и модули, выделение интерфейсов, описание интерфейсов и взаимодействия модулей программного обеспечения между собой при выполнении функций безопасности. Такое пристальное внимание к техническим деталям приводит к сравнительно высоким трудозатратам испытательной лаборатории и, как следствие, к сравнительно высокой длительности и стоимости сертификации.

Вторым отличием данного вида сертификации является возможность демонстрации соответствия требованиям методических документов. Для этого ФСТЭК издает в качестве методических документов профили защиты - формализованные шаблоны, содержащие обязательные для выполнения определенным видом средств защиты требований к функциям безопасности, а также специализированным требованиям к свидетельствам доверия. Функциональные требования при этом также формулируются в виде шаблона, например: “должна обеспечиваться аутентификация пользователя на основе [назначение: метод аутентификации] ”. При сертификации заявитель включает в задание по безопасности утверждение о соответствии своего продукта определенному профилю защиты и раскрывает в нем недооформленые требования профиля, например: “должна обеспечиваться аутентификация пользователя на основе [сопоставления папиллярных узоров с эталонными] ”.

При сертификации такого средства защиты испытательная лаборатория проверяет не только выполнение самим средством требования задания по безопасности, но и соответствие самого задание по безопасности тому профилю защиты, заявление о соответствии которому сделано в оцениваемом документе. Сертификат, выданный на основе такой оценки, свидетельствует о том, что средство защиты в полном объеме выполняет требования определенного методического документа.

3.4. Контроль отсутствия недекларированнных возможностей

Контроль отсутствия недекларированных возможностей является одной из наиболее непонятных и непрозрачных для заявителя видов сертификации - до первого самостоятельного опыта такой сертификации. Связано это с тем, что методический документ «Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей» практически не содержит требований, которые предъявляются к сертифицируемому образцу. К примеру, согласно данному документу, третий уровень контроля включает в себя динамический анализ исходных кодов, который, в свою очередь, включает в себя “контроль выполнения функциональных объектов (процедур, функций)”. В чем должен заключаться указанный контроль и каким требованиям должен соответствовать исходный код, заявителю предлагается додумать самостоятельно.

На практике все происходит довольно просто. В отличие от остальных видов сертификации, объектом исследования в данном случае является не программное обеспечение средства защиты, а его исходный код, который должен быть предоставлен испытательной лаборатории вместе с программной документацией (спецификацией, описанием программы, описанием применения и пояснительной запиской). Необходимость предоставления исходного кода создает определенные трудности при сертификации зарубежного программного обеспечения. Проблема, как правило, решается направлением специалистов испытательной лаборатории непосредственно в центры разработки сертифицируемых программ или предоставлением им удаленного доступа к стендам центров разработки.

В указанном выше методическом документе определены четыре уровня контроля, на соответствие которым проводится сертификация. Четвертый, низший уровень контроля, заключается в проверке двух фактов:

- что сертифицируемый программный продукт действительно может быть скомпилирован из предоставленных исходных кодов;

- что в предоставленных на сертификацию исходниках нет файлов, не участвующих в процессе компиляции сертифицируемого программного продукта.

Для этого на стенде испытательной лаборатории или разработчика воспроизводится контрольная сборка продукта из исходников, результатом которой должен получиться комплект инсталляционных файлов, идентичный сертифицируемому комплекту с точностью до контрольных сумм отдельных файлов. В действительности такое совпадение не происходит практически никогда, так как системы сборки программного обеспечения, как правило, включают в отдельные файлы метки времени или иные данные, изменяющиеся при каждой компиляции. Данная проблема, как правило решается следующим образом: испытательной лаборатории предоставляется только исходный код, а сертифицируемым образцом признается комплект программных файлов, скомпилированный на стенде специалистами испытательной лаборатории

На третьем уровне контроля производится статический анализ исходного кода. Для этого с помощью синтаксического анализатора строится дерево вызовов процедур и функций, в котором специалисты испытательной лаборатории пытаются обнаружить избыточные элементы (т.е. процедуры и функции, которым, следую логике выполнения программы, не передается управление). Наличие подобных элементов может рассматриваться испытательной лабораторией, как наличие программного кода, не участвующего в реализации функциональных возможностей средства защиты, и, следовательно, содержащий недекларированные (т.е. не ожидаемые пользователем) возможности.

На втором уровне контроля статический анализ дополняется динамическим. Специалисты испытательной лаборатории включают в исходный код основных процедур и функций отладочный код, фиксирующий в специальном файле все обращения к ним. Модифицированное таким образом программное обеспечение прогоняется через серию тестов, в ходе которых эксперты пытаются выявить пути исполнения программы, наличие которых невозможно предугадать статическим анализом кода. Наличие таких “спонтанных” переходов также рассматривается как наличие реализация недекларированных возможностей. Кроме того, эксперты пытаются выделить в дереве вызовов т.н. критические маршруты - пути исполнения программы, связанные с выполнением наиболее важных функций безопасности сертифицируемого средства защиты. Для критических маршрутов проводится более вдумчивый анализ кода, включая анализ условных выражений и циклов, цель которого - обнаружить заложенные разработчиком возможности обхода функций безопасности.

Наконец, первый уровень контроля отличается от второго дополнительным требованием к разработчику об использовании сертифицированных средств разработки и компиляции кода. подобный уровень применяется только для наименований программного обеспечения, разрабатываемого в рамках НИОКР по гособоронзаказу, и в обычной жизни сталкиваться с ним не приходится.

4. Особенности внедрения и эксплуатации сертифицированных средств защиты

Итак, разобравшись с особенностями различных видов сертификации, можно сформулировать примерный алгоритм, которого оператору информационной системы следует придерживаться при выборе сертифицированных средств защиты. Прежде всего, следует внимательно посмотреть нормативные документы, определяющие требования к сертификации используемых или планируемых средств защиты. К примеру, для определенной информационной системы нормативные документы могут не требовать контроля отсутствия НДВ или, напротив, устанавливать определенный минимальный уровень такого контроля.

Определившись с требованиями по сертификации, следует внимательно отнестись к выбору сертифицированных решений. Есть три типовые ошибки, которые совершаются при выборе:

- использование несертифицированных экземпляров сертифицированных средств защиты;

- использование средств защиты с непригодными сертификатами;

- использование средств защиты с невыполнением сертификационных ограничений.

Первая ошибка связана с тем, что сертифицированным считается программный продукт, установленный с определенного носителя. К примеру, очень часто недобросовестные поставщики заявляют, что предлагаемая ими версия программы сертифицирована, подтверждая это записью из реестра сертификатов ФСТЭК России. Нужно четко понимать, что сертифицируется не определенная версия программы, а определенные ее экземпляры. Поставщик должен подтвердить наличие сертификата, предоставив следующие свидетельства:

- в комплект поставки сертифицированного программного средства защиты должна входить документация, включающая в себя копию сертификата и формуляр средства защиты (на листе утверждения последнего должны быть отчетливо различимы подпись должностного лица и печать соответствующего управления ФСТЭК России);

- на носитель дистрибутива программного средства защиты и корпус аппаратного средства защиты должен быть нанесен специальный защитный знак системы сертификации;

- дистрибутив программного средства защиты и аппаратное средство защиты должны соответствовать требованиям, указанным в разделе контроля основных характеристик формуляра (например, для программных средств фиксируются контрольные суммы файлов).

Только при выполнении трех перечисленных выше условий экземпляр средства защиты является сертифицированным.

Большие проблемы вызывает непригодность сертификата. К примеру, для выполнения определенных требований нормативных документов может предлагаться специализированное решение, например, антивирус с дополнительной функцией обнаружения вторжений, поставщик может утверждать, что предлагает сертифицированное решение, подтверждая это утверждение сертификатом контроля отсутствия НДВ. Следует понимать, что этого недостаточно: выполнение функций безопасности должно подтверждаться сертификатом соответствия требованиям руководящего документа, задания по безопасности или технических условий.

С соответствием заданию по безопасности или техническим условиям тоже не все просто. В момент сертификации на определенный вид средств защиты могут отсутствовать утвержденные ФСТЭК профили защиты, и заявитель сертифицирует свое решение на соответствие произвольным техническим условиям и заданию по безопасности. За время срока действия сертификата могут быть приняты новые методические документы, вводящие стандартизованные требования к соответствующему виду средств защиты. При этом возможны два варианта, негативных для потребителя. Во-первых, принятие новых методических документов не отменяет действие ранее выданных сертификатов, но применяться для подтверждения соответствия новым методическим документам такие сертификаты не могут. Тем не менее, недобросовестные поставщики могут по-прежнему продавать такие решения, пользуясь незнанием потребителем этого нюанса.

Кроме того, при сертификации некоторых средств защиты на них (например, на их настройку) накладываются некоторые ограничения. К примеру, в комплект поставки сертифицированных версий операционных систем Microsoft Windows входит инструкция по дополнительной настройке операционной системы, необходимой для выполнения сертификационных требований. Подобные ограничения могут сделать некоторое средство защиты непригодным для использования в информационной системе, а невыполнение этих ограничений будет являться нарушением требований информационной безопасности.

Возвращаясь к контролю основных характеристик, еще раз напомним, что сертификат распространяется только на определенную сборку программного обеспечения с определенным и контрольными суммами файлов. При этом современные программные средства, как правило, требуют регулярного обновления. Как быть в этом случае?

Есть три варианта. Во-первых, в рамках сертифицированного производства для ряда средств защиты (например, для сертифицированных операционных систем Microsoft Windows) запущен процесс сертификации обновлений. Такие обновления устанавливать не только можно, но и требуется.

Во-вторых, в профили защиты на ряд решений (на антивирусные средства, на системы обнаружения вторжений, средства анализа защищенности) в раздел обеспечения доверия закладываются требования об организации периодического обновления (например, обновлений базы сигнатур или решающих правил). Использование такого обновления не приводит к изменению основных файлов программного средства и не нарушает требований аутентичности сертифицированного экземпляра.

Наконец, для прочих средств защиты в рамках системы сертификации создана процедура оценки изменений, вносимых при выпуске новых версий или устранении выявленных ошибок. Для средств защиты, прошедших такую оценку выпускается соответствующее уведомление, распространяющее действие выданного ранее сертификата на обновленную версию.

В остальных случаях, если разработчик не озаботился решением проблемы обновления своего продукта, оператору информационной системы не остается ничего другого, кроме как продолжить использование устаревшей версии со всеми выявленными в ней ошибками и планировать переход на другие сертифицированные решения.

Одним из обязательных условий получения лицензии на работу с государственной тайной является наличие в организации сертифицированных средств защиты информации.

Сертификация средств защиты информации, прежде всего, подразумевает проверку их качественных характеристик для реализации основной функции – защиты информации на основании государственных стандартов и требований по безопасности информации . Применительно к сведениям, составляющим государственную тайну, общие принципы организации сертификации средств защиты информации определены нормами статьи 28 Закона РФ "О государственной тайне" – средства защиты информации должны иметь сертификат, удостоверяющий их соответствие требованиям по защите сведений соответствующей степени секретности. Организация сертификации средств защиты информации возлагается на Федеральное агентство контроля экспорта и технологий, Министерство обороны РФ в соответствии с функциями, возложенными на них законодательством РФ. Сертификация осуществляется на основании требований государственных стандартов РФ и иных нормативных документов, утверждаемых Правительством РФ. Одним из основных руководящих документов по сертификации защиты информации в настоящее время является Положение о сертификации средств защиты информации, утвержденное Постановлением Правительства РФ от 25.06.95 г. № 608, реализующим нормы Закона РФ "О сертификации продукции и услуг".

Порядок проведения сертификации основан на следующих принципах :

1. Обязанность сертификации изделий, обеспечивающих защиту государственной тайны.

2. Обязательность использования криптографических алгоритмов, являющихся стандартами.

3. Принятие на сертификацию только изделий от заявителей, имеющих лицензию.

Таким образом, в соответствии с вышеназванными документами разработаны и введены в действие перечни средств защиты информации, подлежащих обязательной сертификации; государственным организациям и предприятиям запрещено использование в информационных системах шифровальных средств (в т.ч. электронной подписи и защищенных технических средств хранения, обработки и передачи информации), не имеющих сертификата.

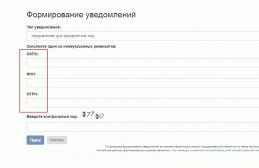

Осуществляется следующий порядок сертификации (рис. 4.2.):

1. В Центральный орган по сертификации (орган, аккредитованный ФСТЭК России) подается заявление и полный комплект технической документации.

2.Центральный орган назначает испытательный центр (лабораторию) для проведения испытания.

3. Испытания проводятся на основании хозяйственного договора между заявителем и испытательным центром.

4. Сертификация (экспертиза материалов и подготовка документов для выдачи) осуществляется Центральным органом. Сертификат выдается на срок до 5 лет.

Кроме указанных целей, сертификация средств защиты информации необходима также для решения вопросов экономической безопасности организации в связи с постоянным ростом компьютерных преступлений. Правовой основой предупреждения компьютерных преступлений является Указ Президента РФ "О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставление услуг в области шифрования информации" № 334 от 03.04.95 г. Приведем некоторые выдержки из данного указа:

· государственным организациям и предприятиям запрещено использование шифровальных средств, технических средств хранения, обработки и передачи информации, не имеющих сертификата;

· запрещено размещение государственных заказов на предприятиях, в организациях, использующих указанные средства, не имеющие сертификата;

· запретить деятельность физических и юридических лиц в области шифровальных и защищенных средств без лицензии;

· запретить ввоз на территорию России не лицензированных шифровальных средств и защищенной техники иностранного производства.

После получения сертификата на право оказания услуг за организацией осуществляется государственный контроль (надзор) по соблюдению требований технических регламентов.

Система аттестации объектов информатизации по требованиям безопасности информации является составной частью единой системы сертификации средств защиты информации и аттестации объектов информатизации по требованиям безопасности информации и подлежит государственной регистрации в установленном порядке. Деятельность системы аттестации организует федеральный орган по сертификации продукции и аттестации объектов информатизации по требованиям безопасности информации федеральный орган по сертификации и аттестации, которым является ФСТЭК России.

Под аттестацией объектов информатизации понимается комплекс организационно-технических мероприятий, в результате которых посредством специального документа - "Аттестата соответствия" подтверждается, что объект соответствует требованиям стандартов или иных нормативно-технических документов по безопасности информации, утвержденных ФСТЭК России. Наличие на объекте информатизации действующего "Аттестата соответствия" дает право обработки информации с уровнем секретности (конфиденциальности) и на период времени, установленными в "Аттестате соответствия".

Обязательной аттестации подлежат объекты информатизации, предназначенные для обработки информации, составляющей государственную тайну и ведения секретных переговоров.

Аттестация предусматривает комплексную проверку защищаемого объекта информатизации в реальных условиях эксплуатации с целью оценки соответствия применяемого комплекса меp и средств защиты требуемому уровню безопасности информации. Аттестация по требованиям безопасности информации предшествует началу обработки подлежащей защите информации и вызвана необходимостью официального подтверждения эффективности комплекса используемых на конкретном объекте информатизации мер и средств защиты информации. При аттестации объекта информатизации подтверждается его соответствие требованиям по защите информации от несанкционированного доступа, в том числе от компьютерных вирусов, от утечки за счет побочных электромагнитных излучений и наводок при специальных воздействиях на объект (высокочастотное навязывание и облучение, электромагнитное и радиационное воздействие), от утечки или воздействия на нее за счет специальных устройств, встроенных в объекты информатизации.

Литература

1. Аверченков, В.И. Аудит информационной безопасности: учеб. пособие/В.И. Аверченков. – Брянск: БГТУ, 2005 – 269 с.

2. Аверченков, В.И. Организационная защита информации: учеб. пособие/В.И. Аверченков, М.Ю. Рытов – Брянск: БГТУ, 2005 – 184с.

3. Аверченков, В.И., Служба защиты информации: организация и управление: учеб. пособие / В.И. Аверченков, М.Ю. Рытов – Брянск: БГТУ, 2005 – 186с.

4. Аверченков, В.И. Система обеспечения безопасности Российской Федерации: учеб. пособие / В.И. Аверченков, В.В. Ерохин. – Брянск: БГТУ, 2005. – 120 с.

5. Аверченков, В.И. Системы защиты информации в ведущих зарубежных странах: учеб. пособие для вузов / В.И. Аверченков, М.Ю. Рытов, Г.В. Кондрашин, М.В. Рудановский. – Брянск: БГТУ, 2007. – 225 с

6. Домарев, В.В. Безопасность информационных технологий. Системный подход / В.В. Домарев – Киев: ООО «ТиД», 2004. – 914с.

7. Медведовский, И.Д. Практическое применение международного стандарта безопасности информационных систем ISO 17799 www.dsec.ru/cd-courses/iso 17799 cd.php/

8. Петренко, С.А. Аудит безопасности Iuranrt / С.А. Петренко, А.А.Петренко – М: Академии АиТи: ДМК Пресс, 2002. – 438с.

9. Петренко, С.А. Управление информационными рисками. Экономически оправданная безопасность/ С.А. Петренко, С.В. Симонов – М: Академия АиТи: ДМК Пресс, 2004. – 384с.

10. Покровский, П. Оценка информационных рисков/ П. Покровский – 2004. – №10. Изд-во «Открытые системы» (www.osp.ru).

11. Семкин, С.И. Основы организационного обеспечения информационной безопасности объектов информатизации: учеб. пособие. / С.И. Семкин, Э.В. Беляков, С.В. Гребнев, В.И. Козичок – М: Гелиос АРВ, 2005 – 192 с.

13. www.rg.ru – Интернет-сайт «Российской Газеты».

14. www.fstek.ru - Официальный сайт ФСТЭК России.

15. www.fsb.ru - Официальный сайт ФСБ России.

16. www.egovernment.ru - Интернет - журнал “Информационная безопасность”.

17. www.gtk.lissi.ru - Официальные документы Гостехкомисссии России.

18. www.gdezakon.ru - Интернет - сайт “Полное собрание законов России”.

19. www.law.yarovoiy.com - - Интернет - сайт “Все законы России”.

20. Галатенко, А. Активный аудит/ А. Галатенко // Jet Info on line.– 1999.– №8(75). article 1.8. 1999……

21. Гузик, С. Зачем проводить аудит информационных систем? /С. Гузик // Jet Info on line. – 2000. – 10 (89). articlel.10.2000.

22. Кобзарев, М Методология оценки безопасности информационных технологий по общим критериям / М. Кобзарев, А. Сидак // Jet Info on line. – 2004. – 6 (133). article 1.6.2004.

23. Петренко, С Информационная безопасность: Экономические аспекты / С. Петренко, С. Симонов, Р. Кислов // Jet Info on line. – 2003 – №10 (125). article 1.10.2003.

©2015-2019 сайт

Все права принадлежать их авторам. Данный сайт не претендует на авторства, а предоставляет бесплатное использование.

Дата создания страницы: 2016-08-07

Валентин

Леонидович

кандидат технических наук, доцент

Никулин Михаил Юрьевич

Правовые основы сертификации средств защиты информации

Аннотация: в статье приведен обзор основных законодательных актов и нормативных документов, лежащих в основе сертификации средств защиты информации по требованиям безопасности информации. Рассматривается структура основных систем обязательной сертификации. Проводится сравнительный анализ правовых аспектов организации каждой из систем сертификации.

Ключевые слова: техническое регулирование, обязательная сертификация, защита тайн.

Задача сертификации средств защиты информации по требованиям безопасности информации возникает при построении автоматизированных систем различного уровня во многих отраслях экономики . Несмотря на то, что наиболее сложными при планировании и реализации сертификационных испытаний остаются технические аспекты, правовые особенности данного вида работ также имеют ряд нюансов и заслуживают отдельного рассмотрения.

В основе любого рода деятельности по оценке соответствия, и, в частности, сертификации средств защиты информации лежит Федеральный закон от 27.12.2002 г. №184-ФЗ «О техническом регулировании». В данном законе под подтверждением соответствия понимается документальное удостоверение соответствия продукции или иных объектов, процессов проектирования (включая изыскания), производства, строительства, монтажа, наладки, эксплуатации, хранения, перевозки, реализации и утилизации, выполнения работ или оказания услуг требованиям технических регламентов, положениям стандартов, сводов правил или условиям договоров. В свою очередь, одной из форм подтверждения соответствия является сертификация. В области информационной безопасности под сертификацией понимают деятельность третей стороны по подтверждению характеристик средств защиты информации требованиям нормативных документов по защите информации .

При этом Статья 5 названного ранее Закона №184-ФЗ ставит особняком вопросы технического регулирования в отношении оборонной продукции (работ, услуг), поставляемой по государственному оборонному заказу, продукции (работ, услуг), используемой в целях защиты сведений, составляющих государственную тайну или относимых к охраняемой в соответствии с законодательством Российской Федерации иной информации ограниченного доступа, продукции (работ, услуг), сведения о которой составляют государственную тайну.

Тем самым различные виды сведений, отнесенных к категории ограниченного доступа (см. Таблицу 1), предполагают наличие различных нормативных требований для соответствующих средств защиты информации . Впрочем, на практике большая часть перечисленных в Таблице 1 видов тайн рассматривается просто как конфиденциальная

информация, особняком стоят вопросы организации сертификационных испытаний средств защиты информации, предназначенных для защиты государственной тайны, персональных

Таблица 1

данных, а также ряда более специфических видов защищаемой информации .

Так, например закон Российской Федерации от 21.07.1993 № 5485-1 «О государственной

Сведения, отнесенные к категории ограниченного доступа Основания отнесения сведений к категории ограниченного доступа

Государственная тайна Статья 5 Закона РФ от 21.07.1993 N 5485-1 «О государственной тайне»

Указ Президента РФ от 30.11.1995 N 1203 «Об утверждении Перечня сведений, отнесенных к государственной тайне»

Коммерческая тайна Федеральный закон от 29.07.2004 N 98-ФЗ «О коммерческой тайне»

Статья 12 Федерального закона от 28.11.2011 № 335-ФЗ «Об инвестиционном товариществе»

Персональные данные Статья 7 Федерального закона от 27.07.2006 N 152-ФЗ «О персональных данных»

Прочие виды тайн Соответствующие законы РФ

тайне» определяет именно сертификацию как единственную форму оценки соответствия таких средств защиты. Статья 28 Закона № 5485-1 гласит, что средства защиты информации должны иметь сертификат, удостоверяющий их соответствие требованиям по защите сведений соответствующей степени секретности. При этом организация сертификации средств защиты информации возлагается на федеральный орган исполнительной власти, уполномоченный в области противодействия техническим разведкам и технической защиты информации, федеральный орган исполнительной власти, уполномоченный в области обеспечения безопасности, и федеральный орган исполнительной власти, уполномоченный в области обороны, в соответствии с функциями, возложенными на них законодательством Российской Федерации.

Тем самым, детализация требований по организации соответствующих систем сертификации возложена, соответственно, на ФСТЭК России, ФСБ России и Минобороны России. Все системы сертификации имеют схожую организационную структуру, указанную на рис. 1.

В ряде случаев федеральный орган выполняет роль органа по сертификации. Как правило, схема проведения сертификации выглядит следующим образом:

Заявитель (это либо разработчик, либо другая компания, заинтересованная в проведении сертификации) подает в федеральный орган по сертификации заявку на проведение сертификационных испытаний некоторого продукта.

Федеральный орган определяет испытательную лабораторию и орган по сертификации.

Испытательная лаборатория, находясь в постоянном контакте с заявителем, проводит сертификационные испытания. Если в процессе испытаний выявляются те или иные несоответствия заявленным требованиям, то они могут быть устранены заявителем в рабочем порядке - что происходит в большинстве случаев, или

Рис.1. Обобщенная структура основных систем сертификации

Правовая информатика

же может быть принято решение об изменении требований к продукту - например, о снижении класса защищенности. Безусловно, возможен вариант, когда сертификационные испытания завершаются с отрицательным результатом.

Детальные протоколы испытаний передаются в орган по сертификации, который проводит их независимую экспертизу. Как правило, в данной экспертизе участвуют не менее двух экспертов, которые независимо друг от друга должны подтвердить, что испытания проведены корректно и в полном объеме .

Федеральный орган по сертификации на основании заключения органа по сертификации оформляет сертификат соответствия.

Следует сказать, что заявитель на сертификацию должен иметь лицензию на право работы в области создания средств защиты информации, а испытательная лаборатория и орган по сертификации - соответственные аттестаты аккредитации .

Что касается документов, на соответствие которым проводятся сертификационные испытания, то они практически идентичны во всех системах сертификации. Существуют два основных подхода к сертификации - и, соответственно, два типа нормативных документов .

Функциональное тестирование средств защиты информации, позволяющее убедиться в том, что продукт действительно реализует заявленные функции. Такое тестирование чаще всего проводится на соответствие конкретному нормативному документу - например, одному из руководящих документов Гостехкомиссии России. Такие документы существуют, например, для межсетевых экранов, для средств защиты от несанкционированного доступа. Если же не существует документа, которому сертифицируемый продукт соответствовал бы в полной мере, то функциональные требования могут быть сформулированы в явном виде - например, в Технических условиях, или в виде Задания по безопасности (в соответствии с положениями стандарта ГОСТ Р 15408). В системе сертификации ФСТЭК России для ряда классов СЗИ (в частности, для систем обнаружения вторжений и антивирусов) разработаны современные нормативные документы на базе «Общих критериев» .

Тестирование программного кода на отсутствие недекларированных возможностей - т.е. возможностей, не описанных или не соответствующих описанным в документации . Классическим примером недекларированных

возможностей являются программные закладки - внесенные в программное обеспечение функциональные объекты, которые при определенных условиях (входных данных) инициируют выполнение не описанных в документации функций, позволяющих осуществлять несанкционированные воздействия на информацию . Выявление недекларированных возможностей предполагает проведение определенных тестов в отношении исходных текстов программного обеспечения - соответственно, предоставление исходных текстов является необходимым условием для возможности проведения сертификационных испытаний .

В большинстве случаев средство защиты информации должно быть сертифицировано как в части основного функционала, так и на предмет отсутствия недекларированных возможностей.

Важным моментом сертификации является выбор схемы сертификации, а именно: партии (одного или нескольких изделий) или серии (типового образца). В случае серии организация-заявитель должна дополнительно пройти спецэкспертизу по проверке возможности осуществлять производство средств защиты информации. В настоящее время Техническим комитетом по стандартизации ТК-362 «Защита информации» проводятся изыскания по формированию требований к системам менеджмента информационной безопасности в части управления безопасным производством программных СЗИ .

В заключение необходимо отметить, что на сегодняшний день фактически не существует процедуры взаимного признания сертификатов соответствия между различными системами сертификации средств защиты информации - существуют лишь единичные случаи, когда решение о возможности использования материалов испытаний, полученных в рамках работ в другой системе, принимается федеральным органом по сертификации в индивидуальном порядке. На наш взгляд, разработка системы унификации требований могла бы стать интересным направлением нормотворческой деятельности.

Литература

1. Барабанов А. В. Стандартизация процесса разработки безопасных программных средств // Вопросы кибербезопасности. 2013. № 1(1). - С.37-41.

2. Барабанов А.В., Марков А.С., Фадин А.А. Сертификация программ без исходных тек-

стов // Открытые системы. СУБД. 2011. № 4. - С.38-41.

3. Барабанов А.В., Марков А.С., Цирлов В.Л. Сертификация систем обнаружения вторжений // Открытые системы. СУБД. 2012. № 3. - С.31-33.

4. Барабанов А.В., Марков А.С., Цирлов В.Л. Сертификация средств антивирусной защиты по новым требованиям безопасности информации // Вестник МГТУ им. Н.Э. Баумана. Сер. «Приборостроение». 2012. Спецвыпуск №5 «Информатика и системы управления». - С.272-278.

5. Барабанов В., Марков А.С., Цирлов В.Л. Методический аппарат оценки соответствия автоматизированных систем требованиям безопасности информации // Спецтехника и связь. 2011. № 3. - С. 48-52.

6. Жидков И.В., Кадушкин И.В. О признаках потенциально опасных событий в информационных системах // Вопросы кибербезо-пасности. 2014. № 1(2). - С. 40-48.

7. Клянчин А.И. Каталог закладок АНБ (Spigel). Часть 1. Инфраструктура // Вопросы кибер-безопасности. 2014. № 2 (3). - С. 60-65.

8. Марков А.С., Миронов С.В., Цирлов В.Л. Выявление уязвимостей программного обеспечения в процессе сертификации // Известия Южного федерального университета. Технические науки. 2006. Т. 62. № 7. - С. 82-87.

9. Марков А.С., Цирлов В.Л. Опыт выявления уязвимостей в зарубежных программных

продуктах // Вопросы кибербезопасности. 2013. № 1(1). - С.42-48.

10. Марков А.С., Цирлов В.Л. Сертификация программ: мифы и реальность // Открытые системы. СУБД. 2011. № 6. - С.26-29.

11. Марков А.С., Цирлов В.Л., Маслов В.Г., Олексенко И.А. Тестирование и испытания программного обеспечения по требованиям безопасности информации // Известия Института инженерной физики. 2009. Т.2, №12. - С.2-6.

12. Матвеев В.А., Цирлов В.Л. Состояние и перспективы развития индустрии информационной безопасности Российской Федерации в 2014 г. // Вопросы кибербезопасности. 2013. № 1(1). - С.61-64.

13. Рибер Г., Малмквист К., Щербаков А. Многоуровневый подход к оценке безопасности программных средств // Вопросы кибербе-зопасности. 2014. № 1(2). - С. 36-39.

14. Федичев А.В., Артамошин С.А. Систематизация видов отношений и ответственности при получении доступа к информации // Вопросы кибербезопасности. 2014. № 2 (3). - С. 51-59.

15. Шахалов И.Ю. Лицензирование деятельности по технической защите конфиденциальной информации // Вопросы кибербезопас-ности. 2013. № 1(1). - С.49-54.

16. Шахалов И.Ю., Дорофеев А.В. Основы управления информационной безопасностью современной организации // Правовая информатика. 2013. № 3. - С. 4-14.

Общие положения

Организационная структура системы сертификации

Средств защиты информации по требованиям безопасности

Информации

Порядок проведения сертификации и контроля

Требования к нормативным и методическим документам по

Сертификации средств защиты информации

Приложение 1

Приложение 2

Приложение 3

Приложение 4

Приложение 5

1. ОБЩИЕ ПОЛОЖЕНИЯ

1.1. Настоящее Положение устанавливает основные принципы, организационную структуру системы обязательной сертификации средств защиты информации, порядок проведения сертификации этих средств защиты по требованиям безопасности информации, а также государственный контроль и надзор за сертификацией и сертифицированными средствами защиты информации.

Под средствами защиты информации понимаются технические, криптографические, программные и другие средства, предназначенные для защиты сведений, составляющих государственную тайну, средства, в которых они реализованы, а также средства контроля эффективности защиты информации.

Под сертификацией средств защиты информации по требованиям безопасности информации (далее - сертификацией) понимается деятельность по подтверждению их соответствия требованиям государственных стандартов или иных нормативных документов по защите информации, утвержденных Государственной технической комиссией при Президенте Российской Федерации (Гостехкомиссией России).

1.2. Положение разработано в соответствии с Законами Российской Федерации "О сертификации продукции и услуг" и "О государственной тайне", Постановлением Правительства Российской Федерации от 26 июня 1995 г. № 608 “О сертификации средств защиты информации”, "Положением о государственной системе защиты информации в Российской Федерации от иностранных технических разведок и от ее утечки по техническим каналам", на основании "Системы сертификации ГОСТ Р" и "Правил по проведению сертификации в Российской Федерации".

1.3. Система сертификации средств защиты информации по требованиям безопасности информации включает в себя и аттестацию объектов информатизации по требованиям безопасности информации и подлежит государственной регистрации в установленном Госстандартом России порядке.

Под объектами инфоpматизации, аттестуемыми по требованиям безопасности информации, понимаются автоматизированные системы (АС) различного уровня и назначения, системы связи, отображения и размножения документов вместе с помещениями, в которых они установлены, предназначенные для обработки и передачи информации, подлежащей защите, а также сами помещения, предназначенные для ведения конфиденциальных переговоров.

Основные принципы, организационная структура системы аттестации объектов информатизации по требованиям безопасности информации, правила проведения, а также другие вопросы аттестации определяются "Положением по аттестации объектов информатизации по требованиям безопасности информации".

Деятельность системы сертификации организует Гостехкомиссия России в пределах ее компетенции, определенной законодательными и иными нормативными актами Российской Федерации.

1.4. Целями создания системы сертификации являются:

обеспечение реализации требований государственной системы защиты информации;

создание условий для качественного и эффективного обеспечения потребителей сертифицированными средствами защиты информации;

обеспечение национальной безопасности в сфере информатизации;

содействие формированию рынка защищенных информационных технологий и средств их обеспечения;

формирование и осуществление единой научно-технической и промышленной политики в сфере информатизации с учетом современных требований по защите информации;

поддержка проектов и программ информатизации.

1.5. Обязательной сертификации подлежат средства, в том числе иностранного производства, предназначенные для защиты информации, составляющей государственную тайну, и другой информации с ограниченным доступом, а также средства, использующиеся в управлении экологически опасными объектами. Перечень средств защиты информации, подлежащих обязательной сертификации, разрабатывается Гостехкомиссией России и согласовывается с Межведомственной комиссией по защите государственной тайны. В остальных случаях сертификация носит добровольный характер (добровольная сертификация) и осуществляется по инициативе разработчика, изготовителя или потребителя средства защиты информации.

1.6. Основными схемами сертификации средств защиты информации являются:

для единичных образцов средств защиты информации - проведение испытаний образца на соответствие требованиям по безопасности информации;

для серийного производства средств защиты информации- проведение типовых испытаний образцов продукции на соответствие требованиям по безопасности информации и последующий инспекционный контроль за стабильностью характеристик сертифицированной продукции, обеспечивающих (определяющих) выполнение этих требований. Кроме того, по решению органа по сертификации допускается предварительная проверка (аттестация) производства по утвержденной программе. По согласованию с органом по сертификации по требованиям безопасности информации могут быть использованы и другие схемы сертификации, применяемые в международной практике.

1.7. Сертификация средств защиты информации осуществляется Гостехкомиссией России и аккредитованными органами по сертификации, а испытания проводятся аккредитованными испытательными центрами (лабораториями) на их материально-технической базе. В отдельных случаях по согласованию с Гостехкомиссией России или органом по сертификации допускается проведение испытаний на испытательной базе разработчика (изготовителя, поставщика, потребителя) данного средства защиты информации.

Правила аккредитации определяются действующим в системе “Положением об аккредитации испытательных центров (лабораторий) и органов по сертификации средств защиты информации.

1.8. Порядок оплаты работ по сертификации конкретных средств защиты информации производится заявителем на основании договоров между участниками сертификации. Сумма средств, израсходованных заявителем на проведение сертификации средства защиты информации, относится на ее себестоимость.

1.9. Органы по сертификации и испытательные центры (лаборатории) несут ответственность за выполнение возложенных на них функций, обеспечение сохранности государственной тайны, других конфиденциальных сведений, материальных ценностей, предоставленных заявителем, а также за соблюдение авторских прав заявителя при испытаниях его средств защиты информации.

2. ОРГАНИЗАЦИОННАЯ СТРУКТУРА СИСТЕМЫ СЕРТИФИКАЦИИ

2.1. Организационную структуру системы сертификации образуют:

Гостехкомиссия России (федеральный орган по сертификации средств защиты информации);

центральный орган системы сертификации средств защиты информации;

органы по сертификации средств защиты информации;

испытательные центры (лаборатории);